Nicht wenige unserer Projekte beschäftigen sich mit Cloud-Native-Themen. Gerade in diesem Umfeld lohnt es sich immer wieder, am Ball zu bleiben, sich neue Entwicklungen anzusehen und einen Blick dafür zu entwickeln, wo Änderungen anstehen. Das tun wir auch – und jetzt wollen wir die spannendsten Neuerungen mit euch teilen.

Deswegen gibt es ab sofort einmal wöchentlich die AWS Bits, die euch die wichtigsten Updates in kleinen, leicht zu verdauenden Happen mit auf den Weg gibt. Den Anfang machen wir mit künftigen Sicherheitseinstellungen für S3 Buckets.

S3 und künftige Sicherheitseinstellungen

Im April 2023 beginnt Amazon, die bereits etablierten Sicherheitseinstellungen für S3 Buckets zum neuen Standard zu machen. Was bedeutet das genau und was müsst ihr tun?

Bereits jetzt werden bei neuen S3 Buckets, die über die AWS Console angelegt werden, folgende Einstellungen vorgenommen:

- Public Access wird vollständig blockiert

- Bucket ACLs sind grundsätzlich deaktiviert

Damit wird verhindert, dass versehentlich in S3 gespeicherte Daten öffentlich im Internet abrufbar sind. Durch die deaktivierten ACLs kann dieses Verhalten auch nicht auf Object-Ebene nachträglich ausgehebelt werden. Amazon empfiehlt stattdessen, IAM Policies als bewährte Alternative zu konfigurieren, falls überhaupt notwendig.

Und was genau müsst ihr nun tun?

→ Überprüft euren Code dahingehend, wenn ihr z. B. SDKs, AWS CLI oder CloudFormation-Stacks einsetzt. Gegebenenfalls sind dort Anpassungen vorzunehmen.

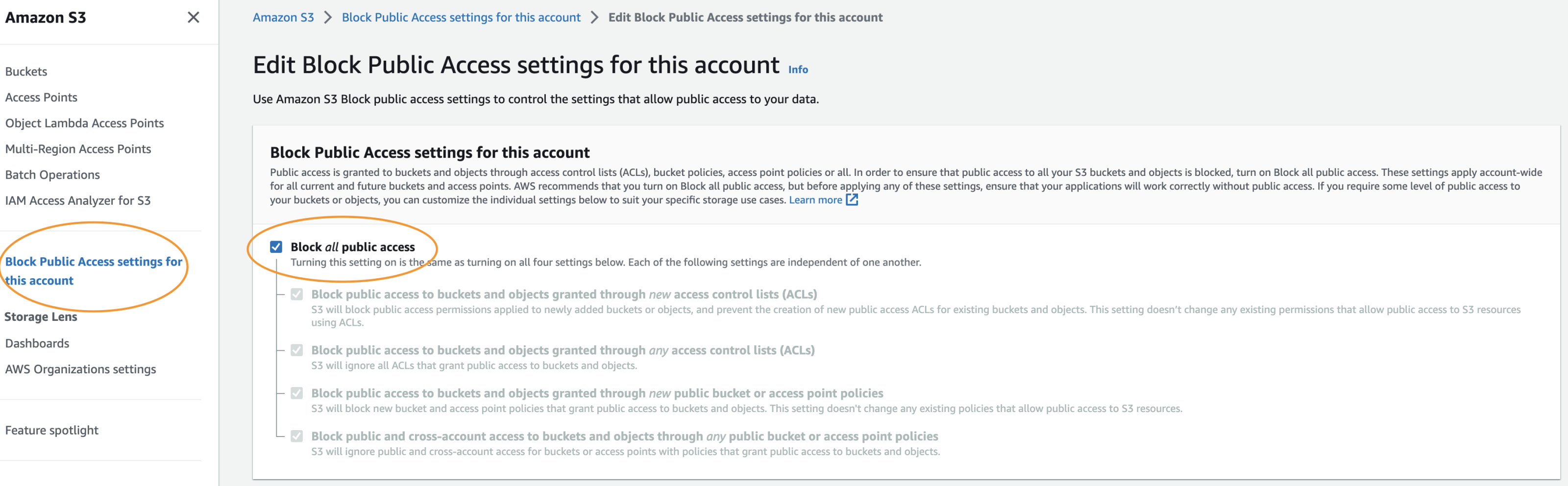

→ Überlegt, ob ihr schon vor April die bereits vorhandene Möglichkeit nutzen wollt, auf Account-Ebene diese Sicherheitseinstellungen vorzunehmen. Das geht ganz einfach in der S3 Console über folgenden Punkt:

#Einstellungen "Öffentlichen Zugriff beschränken" für dieses Konto"

(englisch: Block Public Access settings for this account)

Kurze Unterbechung

Das ist dein Alltag?

Keine Sorge – Hilfe ist nah! Melde Dich unverbindlich bei uns und wir schauen uns gemeinsam an, ob und wie wir Dich unterstützen können.

→ Folgt den Empfehlungen von eingebauten Services wie Security Hub, IAM Access Analyzer oder Trusted Advisor: all diese weisen euch auf problematische Konfigurationen hin.

Mehr AWS Knowledge gefällig?

Sprecht uns gern an – wir sind unter aws@lists.mayflower.de für euch erreichbar. Wir haben für euch weitere Audit-Tools und Terraform-Skripte am Start.

Weitere Infos findet ihr auch in der Ankündigung von Amazon Webservices.

Schreibe einen Kommentar